贵州天剑司法鉴定中心对U盘使用痕迹及文件访问修改记录进行鉴定

- 案例时间:2018-06-06 00:00:00

- 浏览量:0

- 案例编号:GZSJYW1528189446

- 案例类型:司法鉴定出庭作证案例

【案情简介】

贵州省XX市XXX县人民检察院在办理某某涉嫌贪污案时,需要对嫌疑人是否在涉案电脑主机上于特定时间对U盘中的证据表格文件进行过访问和修改。为核实案情,贵州省人民检察院技术处委托鉴定中心,对送检的电子物证进行鉴定,提取其中的涉案信息,证实电脑主机在2014年6月23日18时至24时之间的操作使用记录及与案件相关文件,提取送检U盘与案件相关的文件,U盘在2014年6月23日18时至24时之间在鉴定电脑主机上的使用情况。

【鉴定过程】

(一)技术规范

1、《数字化设备证据数据发现提取固定方法》GA/T 756-2008

2、《电子物证数据搜索检验规程》GB/T 29362-2012

(二)鉴定工具

设备:鉴定工作站(SB2098)、SOLO4拷贝机(SB2051)

软件:X-Ways ForensicsV17.8(以下简称X-Ways)、取证大师V4.1.19903(以下简称取证大师)。

(三)鉴定步骤

1.对送检电子物证进行唯一性编号如下:

(1)型号为Kingston的白紫相间U盘检材编号J2014094-001;

(2)型号为Lenovo 黑色U盘检材编号J2014094-002;

(3)型号为联想天启M7160电脑主机检材编号J2014094-003。

2.使用X-Ways通过鉴定工作站只读接口对J2014094-001制作镜像,镜像文件名称为“备份J2014094-001”,计算检材和镜像文件SHA1值均为67659C0A97F37C5B4A197B93563219B325854EEF。对J2014094-002制作镜像,镜像文件名称为“备份J2014094-002”,计算检材和镜像文件SHA1值均为092C2F940047D24DADC42DA02025BE73422682A3。使用硬盘拷贝机对J2014094-003中硬盘制作镜像,镜像文件名称为“备份J2014094-003”,计算检材和镜像文件SHA1值均为25C4629FCA2A8062C46FAF73383AA65DA365C37E。

3.使用取证大师对备份的镜像文件进行分析,提取出以下涉案数据:

(1)在“备份J2014094-001”提取出文件“Book1.xls”和“复件 Book1.xls”。“Book1.xls”的创建时间为:“2012-03-02 09:15:20”,修改时间为:“2014-06-23 21:14:14”,访问时间为:“2014-06-23 00:00:00”。“复件 Book1.xls”的创建时间为:“2013-02-16 13:47:50”,修改时间为:“2013-03-22 09:18:18”,访问时间为:“2013-06-20 00:00:00”。两个文件内容相似,每个文件中包含2个数据表,表名称为“录入”和“修改”。“Book1.xls”截图如图1和图2所示。

图1 “录入”表截图

图2 “修改”表截图

(2)在“备份J2014094-003”中提取出下列涉案数据:

a.电脑主机没有固定IP地址,MAC地址为:44-37-E6-69-52-E2。

b.提取出了电脑主机在2014年6月23日使用USB的记录。记录显示2014年6月23日19:51使用过名称为“Kingston DataTraveler2.0 USB Device”的设备。经分析,该设备与J2014094-001为同一设备。

c.提取了最近访问的文档记录,如表1所示。其中H盘为移动设备。“H:Book1.xls”的创建时间、修改时间和最后访问时间与“备份J2014094-001”中“Book1.xls”属性相同。

|

最近访问的文档 |

文件类型 |

完整路径 |

创建时间 |

修改时间 |

最后一次访问时间 |

系统 |

用户 |

|

Book1 |

文件 |

H:Book1.xls |

2012-03-02 09:15:21 |

2014-06-23 21:14:14 |

2014-06-23 00:00:00 |

Microsoft Windows XP |

Administrator |

d.提取了电脑在6月23日晚的上网记录,如表2所示。

|

名称 |

最后访问时间 |

解码后的URL |

用户名 |

最后修改时间 |

原始URL |

|

l.jsp |

2014-06-23 20:04:08 |

http://10.168.193.4/l.jsp |

Administrator |

2014-06-24 04:04:08 |

http://10.168.193.4/l.jsp |

|

indexTj.do |

2014-06-23 20:04:16 |

http://10.168.193.4/indexTj.do |

Administrator |

2014-06-24 04:04:16 |

http://10.168.193.4/indexTj.do |

|

pauseBenefitAction.do |

2014-06-23 21:08:55 |

http://10.168.193.4/yhxnb/benfit/pauseBenefitAction.do |

Administrator |

2014-06-24 05:08:55 |

http://10.168.193.4/yhxnb/benfit/pauseBenefitAction.do |

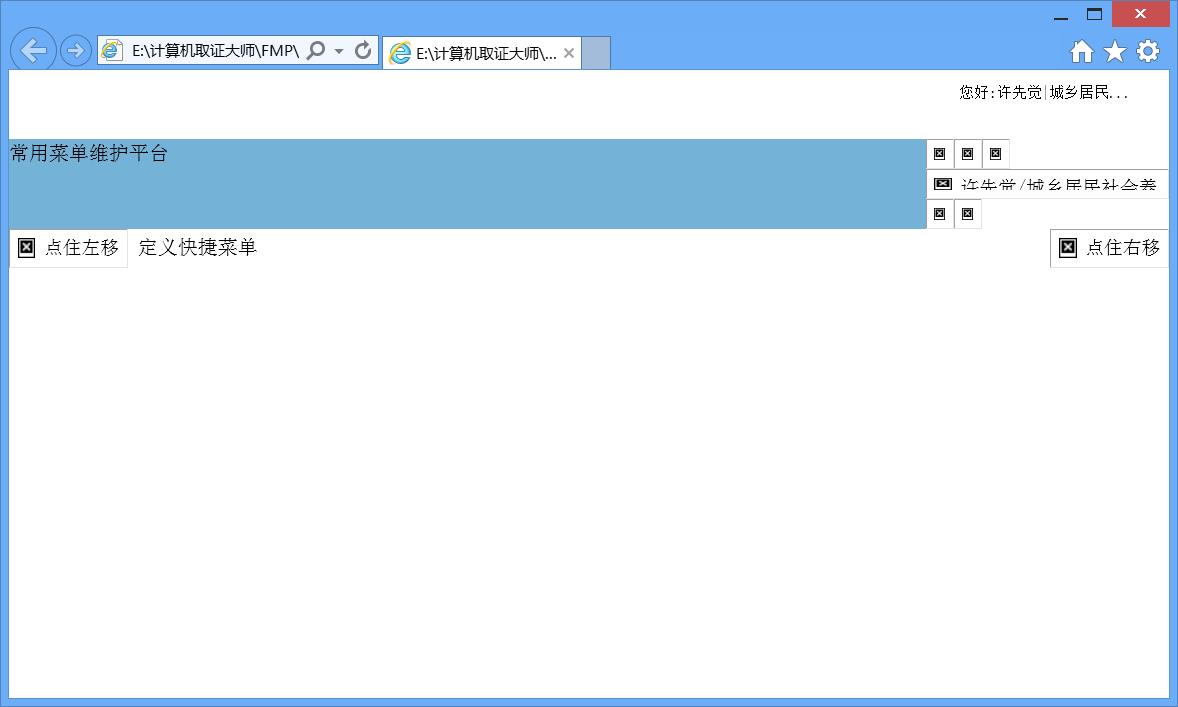

e.提取了网页缓存文件,提取的文件列表如表3所示,提取的文件截图如图3-图5所示。

|

名称 |

文件大小(字节) |

访问时间 |

创建时间 |

最后修改时间 |

|

topMenu[7].htm |

22,165 |

2014-06-23 19:51:34 |

2014-06-23 19:51:34 |

2014-06-23 19:51:36 |

|

topMenu[1].htm |

15,794 |

2014-06-23 20:03:45 |

2014-06-23 20:03:45 |

2014-06-23 20:03:45 |

|

topMenu[2].htm |

19,065 |

2014-06-23 20:04:16 |

2014-06-23 20:04:16 |

2014-06-23 20:04:16 |

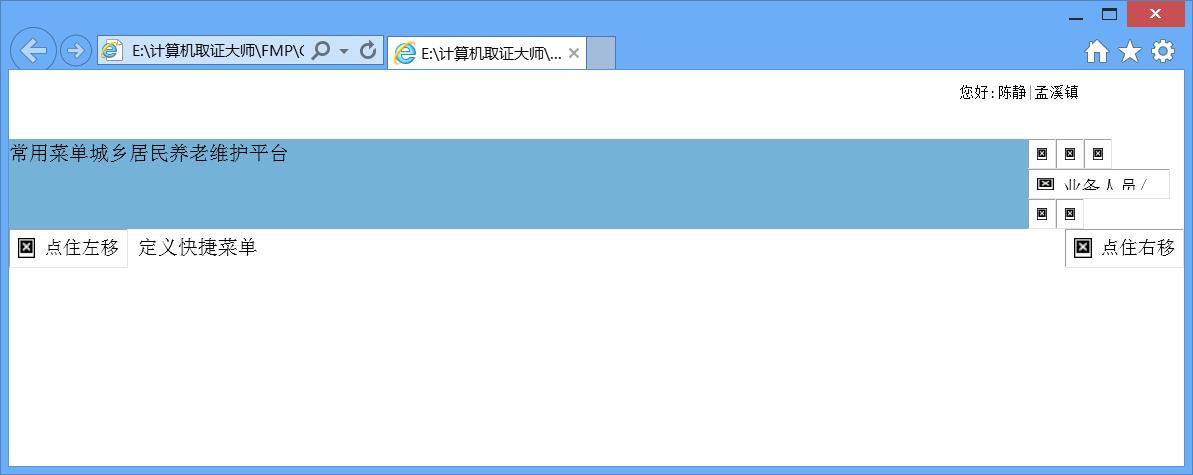

图3 topMenu[1].htm截图

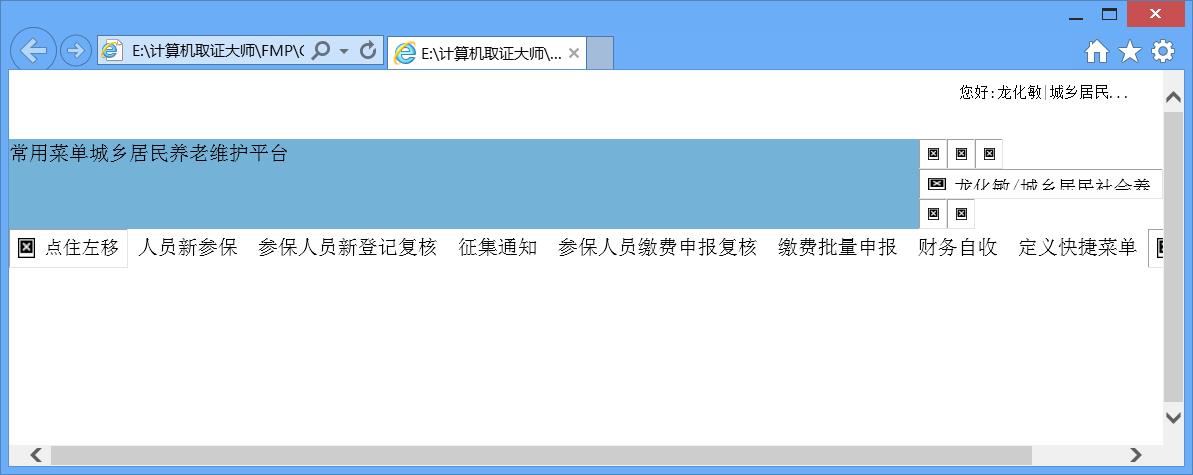

图4 topMenu[2].htm截图

图5 topMenu[7].htm截图

(3)在“备份J2014094-002”中未提取到涉案文件。

【分析说明】

“备份J2014094-001”中的“Book1.xls”和“复件 Book1.xls”均为加密文件,经破解其密码为11235。Windows操作系统中对U盘的使用记录主要记录在系统注册表中,因此在分析时需要对注册表文件进行提取和解析。

【鉴定意见】

1.在J2014094-001中提取出“Book1.xls”和“复件 Book1.xls”2个excel表格文件;

2.在J2014094-003中提取出电脑主机2014年6月23日19:51使用过J2014094-001的记录;

3.在J2014094-003中提取出电脑主机操作过J2014094-001上“Book1.xls”文件的记录;

4.在J2014094-003中提取出电脑主机于2014年6月23日18时至24时之间3条涉案上网记录和3个涉案网页缓存文件。